Wasabi Protocol Exploit Drains သည် ကွင်းဆက်လေးခုကိုဖြတ်ပြီး အက်မင်ကီးသည် အရေးကြီးသော လုံခြုံရေးချို့ယွင်းချက်ကို ဖော်ထုတ်လိုက်သောကြောင့် ကွင်းဆက်လေးခုတွင် $5.5M ထုတ်ယူသွားသည်

Wasabi Protocol သည် Ethereum၊ Base၊ Blast နှင့် Berachain တို့တွင် ဒေါ်လာ 5.5 သန်းကျော် ဆုံးရှုံးသွားခဲ့သည်။

အမြတ်ထုတ်မှုသည် အားနည်းချက်များမှ အရင်းခံသော်လည်း ယနေ့အထိ စုံစမ်းစစ်ဆေးမှုများတွင် အမြတ်ထုတ်မှုသည် ပရိုတိုကော၏ ကိုယ်ပိုင်စမတ်စာချုပ်ကုဒ်ကိုယ်တိုင်၏ အားနည်းချက်ကြောင့်မဟုတ်ကြောင်း အတည်ပြုပါသည်။ ယင်းအစား၊ ဟက်ခ်သည် DeFi ၏ အမြဲမပြတ်တည်ရှိနေသော အားနည်းချက်များထဲမှ တစ်ခုဖြစ်သည့် ဗဟိုချုပ်ကိုင်မှုရှိသော အုပ်ချုပ်မှုအပေါ် အလွန်အကျွံ မှီခိုအားထားမှုကို ထုတ်ဖော်ပြသသည့် အပေးအယူခံရသော ဖြန့်ကျက်ပိုက်ဆံအိတ်ကြောင့် ဟက်ခ်ခံရခြင်းဖြစ်သည်။

တိုက်ခိုက်မှုသည် လျင်မြန်စွာ ရွေ့လျားပြီး ပံ့ပိုးပေးထားသည့် ကွင်းဆက်တစ်ခုစီတွင် တသမတ်တည်း နည်းလမ်းအတိုင်း လုပ်ဆောင်ခဲ့ကြောင်း သတိပြုမိသဖြင့် လုံခြုံရေး လေ့လာသူများက အဖြစ်အပျက်ကို ချက်ချင်းနီးပါး တွေ့ရှိခဲ့ကြသည်။ ကုဒ်မဟုတ်သော အားနည်းချက်များသည် အန္တရာယ်ဖြစ်စေနိုင်ပုံကို ထင်ရှားသော ဥပမာတစ်ခုအဖြစ် ရှုမြင်သော crypto အသိုင်းအဝိုင်းအဖွဲ့ဝင်များမှ သိသိသာသာ စိတ်ဝင်စားမှုကို ရရှိခဲ့သည်။

Admin ရဲ့ သော့ဖြစ်ပုံရပါတယ်။ @wasabi_ပရိုတိုကော ETH၊ BASE၊ BLAST နှင့် BERA ကွင်းဆက်များ အပါအဝင် ကွင်းဆက်အများအပြားတွင် ခန့်မှန်းခြေအားဖြင့် $5.5 သန်း ဆုံးရှုံးမှုနှင့် အပေးအယူလုပ်ခဲ့သည်။

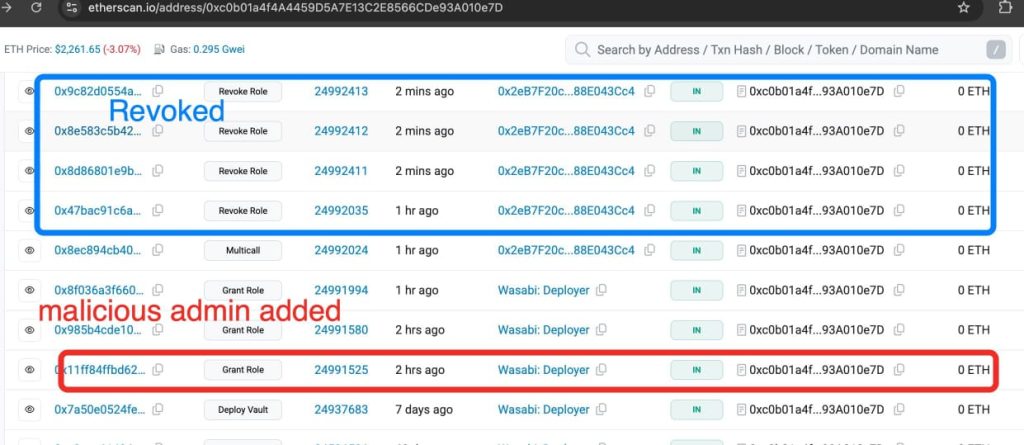

ဤသည်မှာ အန္တရာယ်ရှိသော စီမံခန့်ခွဲသူကို ထည့်ရန် ဆက်စပ် tx ဖြစ်သည် ။https://t.co/e4scPX1VQg https://t.co/F2THTUsE5R pic.twitter.com/mXI04lAiKv

— PeckShield Inc. (@peckshield) ဧပြီ ၃၀၊ ၂၀၂၆

အက်မင်အခွင့်ထူးအလွဲသုံးစားမှု တိုက်ခိုက်မှုက လုပ်ဆောင်သည်။

တိုက်ခိုက်မှုသည် အုပ်ချုပ်ရေးကို အခွင့်ကောင်းယူ၍ အလွန်စနစ်တကျရှိခဲ့သည်။ ၎င်းတို့ကို အသုံးပြုခွင့်ရှိသူများမှ ဖန်တီးနိုင်သည့် dynamic nodes စီးရီးတစ်ခုလုံးကို ထိန်းချုပ်သည့် မာစတာအခန်းကဏ္ဍကို ဦးစွာ အပေးအယူလုပ်ခဲ့ကြသည်။

ဤဝင်ရောက်ခွင့်ကို အသုံးပြုခြင်းဖြင့် တိုက်ခိုက်သူသည် grantRole ဟုခေါ်ပြီး အန္တရာယ်ရှိသော စာချုပ်အသစ်ကို စီမံခန့်ခွဲသူအခွင့်အရေး ချက်ချင်းပေးပါသည်။ စနစ်သည် အချိန်လော့ခ်ချခြင်းမရှိဘဲ အခန်းကဏ္ဍတာဝန်များကို ခွင့်ပြုထားသောကြောင့် ဤလုပ်ဆောင်ချက်အတွက် အဓိကအင်္ဂါရပ်မှာ နှောင့်နှေးမှုကာကွယ်ရေးအားလုံးကို ကျော်ဖြတ်နိုင်ခြင်းဖြစ်သည်။

စီမံခန့်ခွဲရေးဆိုင်ရာ ထိန်းချုပ်မှုကို ရယူပြီးနောက်၊ တိုက်ခိုက်သူသည် အခန်းတစ်ခုစီအတွက် ဗျူဟာအပ်ငွေဟု ဆက်တိုက်ခေါ်သည့် သံစုံတီးဝိုင်းစာချုပ်ကို ဖြန့်ကျက်ခဲ့သည်။ ယခု စာချုပ်တွင် စီမံခန့်ခွဲသူအဆင့် အထူးအခွင့်အရေးများ ရှိလာသဖြင့် ဝင်ရောက်ခွင့်ကို ကန့်သတ်ရန် ရည်ရွယ်သည့် တစ်ခုတည်းသော စီမံခန့်ခွဲသူ မွမ်းမံပြင်ဆင်မှုမှာ ထိရောက်မှု မရှိခဲ့ပါ။

၎င်းတို့သည် တိုက်ခိုက်သူအား ကွင်းဆက်လေးခုလုံးရှိ EOA များသို့ ရန်ပုံငွေများ လွှဲပြောင်းပေးကာ ပိုင်ဆိုင်မှုများကို ခန်းများမှ တိုက်ရိုက်ထုတ်ထုတ်ခွင့်ပြုခဲ့သည်။ ချေမှုန်းရေး၏ မြန်နှုန်းနှင့် တိကျမှုသည် စနစ်တည်ဆောက်ပုံနှင့် ၎င်း၏ အားနည်းချက်များနှင့် အကျွမ်းတဝင်ရှိနေပြီဟု အကြံပြုထားသည်။

Wasabi Protocol သည် ချိတ်ဆက်မှု 4 ခု (ETH၊ Base၊ Blast၊ Bera) တွင် ~ $5.5M ဖြင့် ဖြုန်းတီးနေသော deployer သော့မှတဆင့် ထုတ်ယူခဲ့သည်။ သို့သော် တိုက်ခိုက်သူ၏ စီမံခန့်ခွဲသူအခန်းကဏ္ဍကို ရုတ်သိမ်းပြီးဖြစ်ကြောင်း ယိုစီးကြောင်းပြသပြီးနောက် ကွင်းဆက်လှုပ်ရှားမှု။

တိုက်ခိုက်မှု-

– Wasabi ၏ဖြန့်ကျက်ပိုက်ဆံအိတ် (0x5c629f8c…) သည်… pic.twitter.com/J7O11z9HJ4— Vadim (AI၊ ⋈) (@zacodil) ဧပြီ ၃၀၊ ၂၀၂၆

ချက်ချင်းပြန်လည်ရယူခြင်းအစီအမံများသည် ကျိုးပေါက်နေသောဝင်ရောက်မှုကို ပိတ်ပါ။

နောက်ပိုင်းတွင်၊ အန္တရာယ်ရှိသောသော့၏ခွင့်ပြုချက်များကို အမြန်ပိတ်ရန် ကွင်းဆက်အစီအမံများကို ဆောင်ရွက်ခဲ့ပါသည်။ အရေးကြီးသော အခန်းကဏ္ဍများအားလုံးကို (ဥပမာ- ADMIN နှင့် 100၊ 101၊ 102 နှင့် 103 ကဲ့သို့သော အခန်းကဏ္ဍ) ကို မူလအပေးအယူလုပ်ထားသော အသုံးပြုသူပိုက်ဆံအိတ်မှ ဖယ်ရှားခဲ့သည်။ ၎င်းသည် ပရိုတိုကောပေါ်ရှိ တိုက်ခိုက်သူအတွက် ကျန်ရှိနေသော စီမံခန့်ခွဲသူဝင်ရောက်ခွင့်ကို လုံးဝဖယ်ရှားခဲ့သည်။ ရလဒ်အနေဖြင့်၊ ဤချိုးဖောက်မှုသည် သီးခြားတိုက်ခိုက်မှု vector ကို တံဆိပ်ခတ်ထားသည်။

အဆိုပါ ဖြစ်ရပ်ကို ရပ်တန့်ရာတွင် အဓိကအချက်ဖြစ်သည့် ခွင့်ပြုချက်မရှိဘဲ နောက်ထပ်လုပ်ဆောင်မှုများအတွက် အပေးအယူခံရသော သော့ကို အသုံးပြုနိုင်တော့မည်မဟုတ်ကြောင်း လေ့လာသုံးသပ်သူများက ဆိုသည်။ သို့သော်လည်း ပြန်လည်ဝင်ရောက်ခွင့် ပြန်လည်ရရှိလာသော်လည်း၊ ခိုးယူသွားသော ရန်ပုံငွေများသည် ယခုအချိန်တွင် ပြန်လည်ရယူရန်ရွေးချယ်စရာများမရှိဘဲ ဤကြိုးများပေါ်တွင် တိုက်ခိုက်သူများ၏ပိုက်ဆံအိတ်များတွင် ရှိနေပါသည်။

ပရိုတိုကောကို အသုံးပြုသူများသည် ဘာမှတန်ဖိုးမရှိသော LP တိုကင်များနှင့် သောင်တင်နေခဲ့ပြီး ယခုအခါ လျော်ကြေးအစီအစဉ်တစ်ခုအတွက် ကြေငြာချက်ကို စောင့်ဆိုင်းနေပါသည်။ ချိုးဖောက်မှုသည် အသုံးပြုသူများအပေါ် ကြီးမားသောအကျိုးသက်ရောက်မှုရှိသည်။ ဤကိစ္စတွင်၊ ငွေဖြစ်လွယ်မှုပံ့ပိုးပေးသူ (LP) ရှယ်ယာတိုကင်များသည် သုံးစွဲသူပိုက်ဆံအိတ်များအတွင်း၌ ရှိနေသည့် တိုကင်များကို ယခုအချိန်တွင် အနည်းဆုံးအားဖြင့် ၎င်းတို့၏တန်ဖိုးကို ဖယ်ရှားလိုက်သည်၊

Wasabi Protocol အဖွဲ့သည် အဆိုပါ အဖြစ်အပျက်ကို အတည်ပြုခဲ့ပြီး စုံစမ်းစစ်ဆေးမှုများ လုပ်ဆောင်နေကြောင်း ပြောကြားခဲ့သည်။ ထပ်လောင်းအသိပေးချက်မရသေးမီအထိ၊ သုံးစွဲသူများသည် နောက်ထပ်အန္တရာယ်များကိုကန့်သတ်ရန် မည်သည့် Wasabi စာချုပ်များကိုမဆို ရှောင်ကြဉ်ရန် အကြံပြုအပ်ပါသည်။ SEAL 911 နှင့် Blockaid ကဲ့သို့သော လုံခြုံရေးကုမ္ပဏီများသည် ပျက်စီးဆုံးရှုံးမှုအတိုင်းအတာနှင့် အကြမ်းဖျင်းပြန်လည်ပြုပြင်ရေးအစီအမံများကို နားလည်ရန် ပရိုတိုကောအဖွဲ့နှင့် တိုက်ရိုက်လုပ်ဆောင်လျက်ရှိသည်။ လက်ရှိတွင်၊ အသိုင်းအဝိုင်းသည် ယုံကြည်မှုပြန်လည်တည်ဆောက်ရန်နှင့် ၎င်းတို့၏ဆုံးရှုံးမှုများကို ပြန်လည်ရယူရာတွင် ကူညီပေးရာတွင် အရေးပါမည့် လျော်ကြေးအစီအစဉ်တစ်ခုဆိုင်ရာ အချက်အလက်များကို စောင့်ဆိုင်းနေပါသည်။

အပ်ဒိတ်- ကျွန်ုပ်တို့ အပါအဝင် ပရော်ဖက်ရှင်နယ် လုံခြုံရေးအဖွဲ့များနှင့် လုပ်ဆောင်နေပါသည်။ @SEAL_911 နှင့် @blockaid_.

နောက်ထပ်အပ်ဒိတ်များကို ရနိုင်သည်နှင့်တပြိုင်နက် မျှဝေပါမည်။

နောက်ထပ်သတိပေးချက်မရမချင်း Wasabi စာချုပ်များနှင့် မဆက်ဆံပါနှင့်။

— Wasabi Protocol 🟢 (@wasabi_protocol) ဧပြီ ၃၀၊ ၂၀၂၆

Virtuals Protocol သည် Wasabi-Linked အင်္ဂါရပ်များကို အေးခဲခြင်းဖြင့် တုံ့ပြန်သည်။

ထပ်ခါတလဲလဲ၊ exploit သည် အချို့သောစနစ်များအတွက် Wasabi ၏အခြေခံအဆောက်အအုံကိုအသုံးပြုသည့် Virtuals Protocol များကြားတွင် ချိတ်ဆက်ထားသောပလပ်ဖောင်းများကို ပျက်စီးစေပါသည်။

Virtuals Protocol သည် Wasabi နှင့်ဆက်စပ်နေသော margin deposits များကို အေးခဲစေခြင်းဖြင့် လျင်မြန်စွာတုံ့ပြန်ခဲ့သည်။ ၎င်းတို့သည် ကြိုတင်သတိထားမှုများပြုလုပ်ပြီး ၎င်း၏အဓိကလုပ်ငန်းဆောင်တာများ၊ ကုန်သွယ်မှု၊ ငွေထုတ်ခြင်းနှင့် အေးဂျင့်လုပ်ဆောင်ချက်များ ဆက်လက်လုပ်ဆောင်နေကြောင်း သေချာစေပါသည်။

အခြေအနေတွေ ကမောက်ကမ ဖြစ်နေသေးတာကြောင့် သုံးစွဲသူတွေကို Wasabi နဲ့ ပတ်သက်တဲ့ အရောင်းအ၀ယ်မျိုး ဘယ်တော့မှ လက်မှတ်မထိုးဖို့ သတိပေးထားပါတယ်။ အဆိုပါ ကန့်သတ်ချက်များသည် ယာယီဖြစ်ပြီး ၎င်းတို့သည် အထက်စီးကြောင်းစနစ်များ၏ ခိုင်မာမှုကို သေချာစေရန် အာမခံနိုင်သည်အထိ ထားရှိမည်ဖြစ်ကြောင်း အဖွဲ့မှ အလေးပေးပြောကြားခဲ့သည်။

Virtuals Protocol လုံခြုံရေးသည် အပြည့်အဝနဂိုအတိုင်း ရှိနေပါသည်။ ကြိုတင်ကာကွယ်မှုအနေဖြင့်၊ ကျွန်ုပ်တို့တွင် ချက်ခြင်းထိရောက်သော ဝါဆာဘီပရိုတိုကောဖြင့် အသုံးပြုထားသော အေးခဲအနားသတ်သိုက်များရှိသည်။

ကုန်သွယ်မှု၊ ငွေထုတ်ခြင်းနှင့် အေးဂျင့်လုပ်ဆောင်မှုများအပါအဝင် Virtuals လုပ်ဆောင်ချက်များအားလုံးသည် ပုံမှန်အတိုင်း ဆက်လက်လည်ပတ်နေပါသည်။

အသုံးပြုသူများ ရှောင်ရှားသင့်သည်… https://t.co/vBja8sAQ4Y

— Virtuals Protocol (@virtuals_io) ဧပြီ ၃၀၊ ၂၀၂၆

ZachXBT သည် အခြေခံလုံခြုံရေး အကာအကွယ်များ မရှိခြင်းကို ပြစ်တင်ရှုတ်ချသည်။

အမြတ်ထုတ်မှုသည် DeFi ရှိ လုံခြုံရေးအလေ့အကျင့်များ၏ ရင့်ကျက်မှုနှင့်ပတ်သက်၍ အသစ်သောဆွေးနွေးမှုများကို နှိုးဆွခဲ့ပြီး စီမံခန့်ခွဲရေးဆိုင်ရာ ထိန်းချုပ်မှုများကို အသုံးပြုခြင်းနှင့်ပတ်သက်သည့် ဆက်လက်မေးခွန်းထုတ်မှုများကြားရှိခဲ့သည်။ Blockchain ခွဲခြမ်းစိတ်ဖြာမှုကျွမ်းကျင်သူ ZachXBT သည် ပြင်ပပိုင်ဆိုင်သည့်အကောင့် (EOA) တစ်ခုတည်းကို multisig ကဲ့သို့ အခြေခံဘေးကင်းရေးပိုက်ကွန်များဖြင့် ယေဘုယျထိန်းချုပ်မှုများစွာပေးထားပြီး အချိန်လော့ခ်ချ၍မရနိုင်ကြောင်း အကြောင်းပြချက်ကို မေးခွန်းထုတ်သည်။

သူ၏ဝေဖန်မှုသည် လုပ်ငန်းနယ်ပယ်တွင် ပိုမိုကျယ်ပြန့်သောလမ်းကြောင်းကို ညွှန်ပြနေသည်- စမတ်ကန်ထရိုက်များသည် ပုံမှန်အားဖြင့် ကျယ်ကျယ်ပြန့်ပြန့် စစ်ဆေးမှုများပြုလုပ်လေ့ရှိသော်လည်း နေ့စဉ်လုံခြုံရေးနှင့် အုပ်ချုပ်မှုဖွဲ့စည်းပုံများသည် ပျော့ပျောင်းသောပစ်မှတ်များအဖြစ် ရှိနေတတ်သည်။

EOA တစ်ခုတည်းတွင် အခြေခံအကာအကွယ်များမပါဘဲ အဘယ်ကြောင့် ဤမျှလောက် ထိန်းချုပ်နိုင်ပုံရသနည်း။

Kook ကဲ့သို့ KOL gifters များပေါ်တွင် သင်၏ ပြေးလမ်း မီးလောင်သွားပုံရသည်။ https://t.co/sRNtM8Ai8K pic.twitter.com/rXzCSZpCD0

— ZachXBT (@zachxbt) ဧပြီ ၃၀၊ ၂၀၂၆

ကုဒ်မဟုတ်သော အသုံးချမှုများသည် ဧပြီလတွင် ကြီးထွားလာသည်။

Wasabi အဖြစ်အပျက်သည် ကျွန်ုပ်တို့မြင်ခဲ့ရသည့်အရာတစ်ခု၏ အဓိကဥပမာတစ်ခုဖြစ်သည်။ ဧပြီလတစ်လျှောက်လုံး: စမတ်ကျသော စာချုပ်ချို့ယွင်းချက်များကြောင့်မဟုတ်ဘဲ အုပ်ချုပ်ရေးလုံခြုံရေးဆိုင်ရာ ပြဿနာများထက် အဓိက အမြတ်ထုတ်မှုများ ပေါ်ပေါက်လာခြင်း။

စာချုပ်ယုတ္တိသည် ဤကိစ္စတွင် ပုံစံထုတ်ထားသည့်အတိုင်း လုပ်ဆောင်ခဲ့သည်။ ယုံကြည်မှုပုံစံသည် ကျရှုံးခဲ့သည်၊ ဤကိစ္စတွင် S1 သည် အပိုအကာအကွယ်အလွှာများမပါဘဲ အထက်စီးကြောင်းကို ထိန်းချုပ်ရန် စီမံခန့်ခွဲသူကီးတစ်ခုတည်းကို အသုံးပြုခဲ့သည်။

ဤပုံစံသည် ခြိမ်းခြောက်မှုအခင်းအကျင်းတွင် အပြောင်းအလဲတစ်ခုကို တုပသည်။ တိုက်ခိုက်သူများသည် အပေးအယူလုပ်ရန် ခက်ခဲသောကုဒ်တစ်ခုသို့ ဟက်ခ်လုပ်ရန် ကြိုးစားကြသော်လည်း အုပ်ချုပ်မှုနှင့် လည်ပတ်မှုဆိုင်ရာ အားနည်းချက်များကို အာရုံစိုက်ခြင်းဖြင့် ခုခံမှုအနည်းဆုံးလမ်းကြောင်းဆီသို့ ပိုမိုအားကိုးကြသည်။

ဆော့ဖ်ဝဲရေးသားသူများနှင့် ပရိုတိုကောများ နှစ်ခုလုံးအတွက် ဆောင်ယူသွားရမည့်အချက်မှာ လုံခြုံရေးသည် တင်းကြပ်သောသော့စီမံခန့်ခွဲမှုမူဝါဒများ၊ ဝင်ရောက်ထိန်းချုပ်မှုများနှင့် မအောင်မြင်သည့် ယန္တရားများကို သေချာစေရန် လုံခြုံရေးသည် ကုဒ်စစ်ဆေးမှုထက် ကျော်လွန်သွားခြင်းဖြစ်သည်။

စုံစမ်းစစ်ဆေးမှုများ ဆက်လက်လုပ်ဆောင်နေပြီး အသေးစိတ်အချက်အလက်များကို ဆက်လက်ဖော်ထုတ်နေသဖြင့် Wasabi exploit သည် ဗဟိုချုပ်ကိုင်မှုလျှော့ချထားသောဘဏ္ဍာရေးဆိုင်ရာ ရင်ဆိုင်နေရသည့် တိုးလာမည့်အန္တရာယ်များအတွက် အရေးကြီးသောဥပမာတစ်ခုဖြစ်လာဖွယ်ရှိသည်။

ထုတ်ဖော်ချက်- ၎င်းသည် ကုန်သွယ်မှု သို့မဟုတ် ရင်းနှီးမြှုပ်နှံမှု အကြံပြုချက်မဟုတ်ပါ။ မည်သည့် cryptocurrency မဝယ်မီ သို့မဟုတ် မည်သည့်ဝန်ဆောင်မှုများတွင်မဆို ရင်းနှီးမြှုပ်နှံခြင်းမပြုမီ သင်၏သုတေသနကို အမြဲလုပ်ပါ။

Twitter တွင် ကျွန်ုပ်တို့ကို လိုက်နာပါ။ @nulltxnews နောက်ဆုံးပေါ် Crypto၊ NFT၊ AI၊ Cybersecurity၊ Distributed Computing၊ နှင့် ဖောက်ပြန်သောသတင်း!

Comments are closed, but trackbacks and pingbacks are open.